Architectures 3GPP et évolution vers IPv6

248

0

0

Texte intégral

Figure

![Figure 2.3 – Couches de protocoles du plan de données dans le réseau GPRS (inspirée de Brand et Aghvami [47])](https://thumb-eu.123doks.com/thumbv2/123doknet/2328375.31032/40.918.113.807.184.497/figure-couches-protocoles-donnees-reseau-inspiree-brand-aghvami.webp)

![Figure 2.4 – Couches de protocoles du plan de contrôle dans le réseau GPRS (inspirée de Brand et Aghvami [47])](https://thumb-eu.123doks.com/thumbv2/123doknet/2328375.31032/41.918.222.689.100.311/figure-couches-protocoles-controle-reseau-inspiree-brand-aghvami.webp)

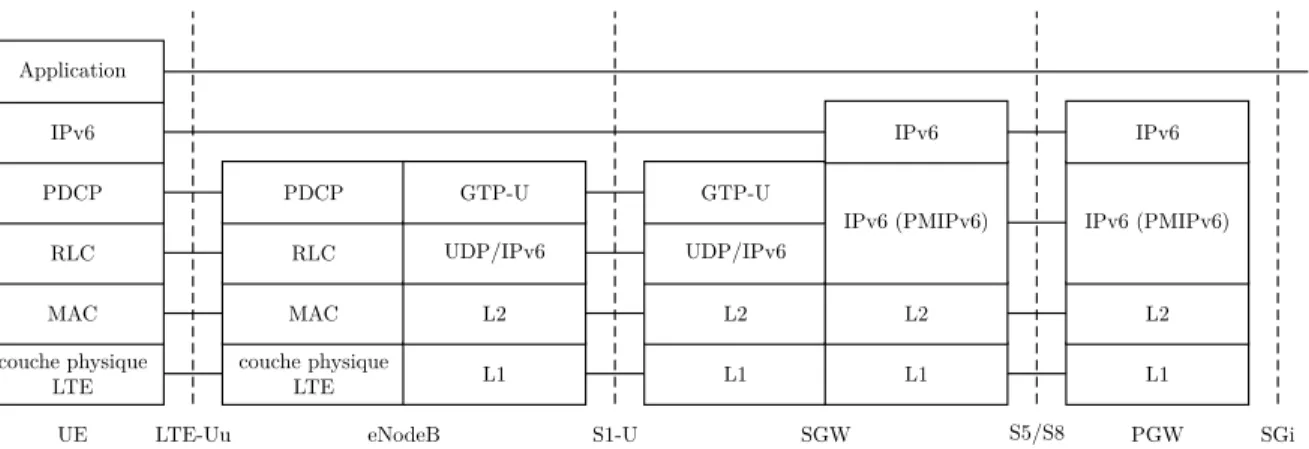

![Figure 3.1 – Couches de protocoles du plan de données dans un EPS (inspiré de 23.401 [8])](https://thumb-eu.123doks.com/thumbv2/123doknet/2328375.31032/75.918.129.792.244.471/figure-couches-protocoles-plan-donnees-eps-inspire.webp)

+7

Documents relatifs

![Figure 3.5 – En-tête GTP-C utilisé dans le plan de contrôle (inspiré du document 29.274 [22])](https://thumb-eu.123doks.com/thumbv2/123doknet/2328375.31032/77.918.237.678.570.811/figure-tete-gtp-utilise-plan-controle-inspire-document.webp)

![Figure 3.7 – Couches de protocoles du plan de données dans un EPS suivant l’architecture 23.402 [9]](https://thumb-eu.123doks.com/thumbv2/123doknet/2328375.31032/78.918.134.791.525.751/figure-couches-protocoles-plan-donnees-eps-suivant-architecture.webp)